El DMARC ofrece protección contra los ataques de phishing, pero ¿qué pasa con la privacidad?

Para muchos, es el pan de cada día: de repente, en tu bandeja de entrada empiezan a aparecer correos electrónicos de bancos, grandes empresas de venta online, o empresas de logística que desean consultar tus datos personales bajo cualquier excusa.

Has sido víctima de un ataque de phishing, ¡pero no estás solo! Solamente en 2017 los usuarios del sistema antiphishing de Kaspersky Lab fueron alertados 246.231.645 veces, un aumento de casi el 60 por ciento con respecto al año anterior. Estos ataques, no solo perjudican al destinatario, que revela sin cuidado sus datos personales, sino que también daña la reputación y capacidad de entrega de la marca suplantada. Con DMARC puedes protegerte eficazmente contra el uso abusivo de tu propia marca.

Qué es DMARC

La DMARC (o Autenticación de mensajes, informes y conformidad basada en dominios, por sus siglas en inglés) es una especificación que las empresas pueden usar para manejar el uso indebido de su dirección de remitente.

El objetivo es poder interceptar emails de suplantación de identidad, phishing, tan pronto como sea posible para que no llegue a los usuarios. En el phishing, suele haber links dentro de los emails que llevan a webs en las que los atacantes que intentan obtener datos privados. Muy frecuentemente la dirección del remitente está escondida de forma que parece que quien en realidad te contacta es tu banco o empresa de mensajería.

DMARC no es una tecnología completamente nueva. Desde el 2012, las empresas pueden trabajar con las especificaciones DMARC, sin embargo, su uso está lejos de convertirse en una regla. La razón es que, incluso con el desarrollo de esta nueva especificación, no estaba claro en qué medida el uso de la DMARC implicaba la utilización datos personales que en Europa caían bajo la legislación anterior de protección de datos.

Entonces, ¿estoy procesando datos ilegalmente cuando uso DMARC?

SPF y DKIM

La DMARC aúna dos tecnologías: el SPF (Sender Policy Framework) y el DKIM (DomainKey’s Identified Mail) actuando en el hueco existente entre remitente y destinatario.

- El SPF impide la falsificación de la dirección de un remitente verificando que los correos proceden de un host autorizado por el administrador del dominio

- El DKIM demuestra que el correo no ha sido cambiado de camino al destinatario, y que fue originado por el remitente especificado.

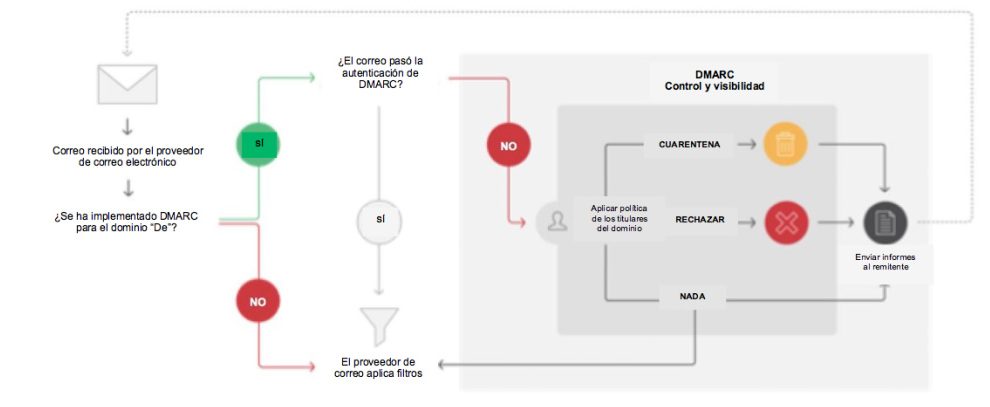

Cómo funciona DMARC

En principio, el DMARC funciona de la siguiente manera: el remitente o propietario del dominio debe configurar los registros del SPF y la clave pública DKIM dentro de su DNS, para ser considerados por todos los dominios desde los que envía. Además, se especifica qué direcciones de IP y qué firmas pueden ejecutar el envío legítimo de emails salientes.

Con el SPF la dirección de IP del remitente, se compara con una lista de direcciones IP registradas para ese dominio. Con el DKIM, los emails son criptográficamente firmados a su salida con un código secreto que el ISP del destinatario valida comparándolo con una clave pública.

La DMARC garantiza la integridad de esta firma con estas dos tecnologías y permite al dueño del dominio decidir qué hacer con los mensajes que no han pasado la comprobación SPF y DKIM total o parcialmente. El dueño del dominio tendrá estas opciones:

- None: el email se entrega si ha superado el DMARC

- Quarantine: el email se entrega en la carpeta de spam

- Reject: el email no se entrega

Si eres nuevo en el tema de DMARC, quizás deberías empezar usando la política none para comenzar recolectando información del uso o abuso de tu dominio por parte de los informes automáticos enviados por los ISP. Esta política es útil para hacer inventarios de hosts legítimos y para comprobar el alineamiento y autenticación de esos hosts.

Si decides optar por la política quarantine, se aconsejará al ISP enviar el email a la carpeta de spam si falla el DMARC. La política de reject es la más estricta de las tres ya que el email en cuestión será directamente rechazado si no supera la DMARC. El destinatario nunca verá esos emails. En casos de falso-positivo, el email también se rechazará, por lo que esta opción siempre conlleva un pequeño porcentaje de emails legítimos que nunca llegarán a los remitentes.

Además, el dueño del dominio usa el Domain Name System (DNS) para especificar a qué dirección de correo deben responder los ISP de los destinatarios que participan en DMARC enviando información sobre los dominios que aplican esta especificación, y los resultados de autenticación de correo electrónico. Esto se hace a través de informes.

Hay una diferencia entre ‘Aggregated Reports’ y ‘Failure Reports’, pero en ambos se incluyen estos datos:

- Las direcciones IP

- La dirección de correo del remitente

- La dirección de correo del destinatario

- El tema del correo

- El cuerpo del correo

Conflicto entre DMARC y RGPD

10 claves sobre el Nuevo Reglamento General de Protección de Datos (GDPR/RGPD) en eCommerce

Aquí está el tema cuestionable desde el punto de vista de la protección de datos. De acuerdo con el Artículo 4.1 del RGPD, los datos personales son “toda aquella información que se relaciona con una persona identificada o identificable”. Esto es relevante tanto para las direcciones IP estáticas como dinámicas, y también para los dominios. Además, el RGPD establece que el procesamiento de datos personales solo está permitido si está autorizado por la ley u otras disposiciones legales, y/o la persona afectada está de acuerdo.

El Artículo 6.1 del RGPD contiene un pasaje que justifica la recopilación y el uso de datos personales. En consecuencia, la transferencia o el uso están permitidos en la medida necesaria para proteger los intereses legítimos de la entidad responsable y siempre que prevalezcan los intereses, derechos y libertades fundamentales del interesado que requiere la protección de los datos personales.

Las mejores 16 herramientas de Email Marketing para empresas

Según la Asociación Alemana de la Industria de Internet eco e.V., los informes de DMARC son generalmente admisibles y justificados, pero bajo consideración del principio de proporcionalidad. La implementación de DMARC es en opinión de Mailexperten compatible con las restricciones del EU-RGPD. Sin embargo, la información personal (IPs y otros) debe ser anonimizada o eliminada tanto como sea posible en los informes de ‘Aggregated Reports’ y ‘Failure Reports’. Especialmente estos últimos contienen un gran número de datos personales que no son totalmente necesarios para el uso efectivo de DMARC.

Alineación de dominio: la confianza es la mejor base

No siempre todo funciona bien en internet. El spam, el phishing, los ataques del “hombre en el medio” (man in the middle), la suplantación de identidad…, la lista de los malos en la red y de sus métodos sofisticados es larga. Y en casi todos los casos, hay un medio involucrado que todos usamos diariamente, el correo electrónico. Por razones obvias, los ciberdelincuentes no usan su propia identidad como remitente. Por el contrario, les gusta usar compañías y marcas conocidas, a menudo bancos, servicios de pago, tiendas en línea o compañías de entrega. Esto, sin embargo, puede afectar a cualquier marca.

La variedad de trampas te hace sospechar. Tan sospechoso que muchos proveedores de servicios de Internet (Internet Service Provider, ISP) examinan un correo antes de reenviarlo a sus clientes, que son los destinatarios del correo. En particular, los ISP más pequeños incluso van tan lejos, en primer lugar, rechazan todos los correos entrantes y devuelven un código de rebote, con la esperanza de que los remitentes acreditados inicien un segundo intento de entrega (lista gris). Otros ISP requieren autenticación de remitente de correo o certificación de remitente de correo en una lista blanca (como la CSA, Certified Senders Alliance) para entregar el correo electrónico.

Diferencias entre hard bounce y soft bounce en email marketing

Eso es un problema para las marcas. Después de todo, tienen un gran interés en garantizar que sus correos electrónicos lleguen al destinatario. El gran abridor de puertas en los ISP es la confianza. Si los ISP reconocen una persona de correo como confiable, existe una alta probabilidad de que el correo también se entregue a la bandeja de entrada.

Sin embargo, esta confianza, que Tobias Herkula, gerente del equipo de investigación antispam de Cyren, llama una “Computational Trust” («confianza computacional»), debe ganarse primero. Y aquí es donde entra en juego la llamada alineación de dominio.

La Alineación de Dominio significa que los dominios utilizados en SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) deben coincidir al menos parcialmente con la dirección “From” del correo. SPF y DKIM son especificaciones comunes para la autenticación de correo, y la dirección “From” es la dirección de correo que se muestra al destinatario del correo como la dirección del remitente. En pocas palabras, una carta de papel clásica coincidiría con la dirección del remitente en el sobre, el remitente en la carta, así como la firma debajo de la carta. De hecho, ¿es evidente, o confiarías en una carta que tiene diferentes direcciones en el sobre y en la carta?

Sin embargo, no es tan fácil con los correos electrónicos, porque muchos vendedores utilizan proveedores de servicios externos, los proveedores de servicios de correo electrónico (Email Service Providers, ESP), en sus correos. Y a más tardar, la dirección “From” en el encabezado del correo y la dirección física ya no coinciden y la alineación del dominio ya no es dada. En tal caso, Sebastian Kluth, Director Técnico de la Certified Senders Alliance (CSA), recomienda que, como propietario del dominio, utilice un subdominio para enviar a través de un ESP, para lo cual es más fácil configurar y asegurar la alineación. Si se proporciona esta alineación de dominio, esto solo ya genera cierta confianza en los ISP.

La alineación de dominios también es un requisito obligatorio para la implementación de DMARC. Otro método de autenticación que es compatible con muchos ISP grandes como AOL, Microsoft o Google. DMARC se basa en las especificaciones comunes SPF y DKIM y hace que los correos electrónicos sean claramente identificables para los ISP. Además, el remitente (la marca) puede especificar cómo debe manejar el ISP los correos electrónicos que solo parecen provenir de él.

Conclusión

DMARC puede proteger de forma segura de ataques de phishing que harían perder tu reputación.Para los vendedores en marketing por correo electrónico, una buena reputación y, por lo tanto, confiabilidad es enormemente importante, ya que tiene una influencia directa en la capacidad de entrega de los correos electrónicos.

Al implementar DMARC y la alineación de dominio asociada, las marcas pueden asegurarse de que sus identidades no se usen mal, causando un daño significativo a la reputación de la marca. Por lo tanto, los especialistas en email marketing deben hablar sobre DMARC con su proveedor de servicios de correo electrónico. También puede obtener más información sobre DMARC y la alineación de dominios en Certified Senders Alliance en https://certified-senders.org/library/.

Imagen: DepositPhotos

[…]La entrada Qué es DMARC y cómo funciona: protege tu reputación en email marketing aparece primero en Marketing 4 Ecommerce - Tu revista de marketing online para e-commerce.

from Marketing – Marketing 4 Ecommerce – Tu revista de marketing online para e-commerce https://ift.tt/2NnBS71

via IFTTT

Comentarios

Publicar un comentario